対応プラットフォーム・環境など(FAQ)

ブラウザ

- ブラウザ(SHA-2) root証明書(R1)

※2024年1月29日以前の発行分が対象 - ブラウザ(SHA-2)root証明書(R3)

- ブラウザ(SHA-384)root証明書(R6)

※通常版

携帯電話の対応状況について

- 携帯電話に対応していますか。(SHA-2)

※2024年1月29日以前の発行分が対象 - 携帯電話に対応していますか。(SHA-384)

※通常版 - AndroidでSSLを利用したページにアクセスすると警告が表示される場合

ブラウザ

ブラウザ(SHA-2) root証明書(R1)

現在以下の環境で対応可能となっております。

ウェブブラウザ (SSL/TLS enabled)

- Microsoft Internet Exprorer 6 SP3 以降(Windows XP XP3以降)

- Microsoft Edge

- Google Chrome 1.0 以降

- Mozilla Firefox 3.02 以降

- SeaMonkey 2 以降

- Netscape Navigator 7.1 以降

- Opera Software Opera 9.5 以降

- Apple Safari (Mac OS X 10.5 以降)

- KDE Konqueror 3.5.6 以降

※Windows Vista 以降、および、Windows Server 2008以降では、マイクロソフト社のサイトよりルート証明書を取得するため、インターネットへの接続が必要になります。

対応ライブラリ

- OpenSSL Project OpenSSL 0.9.8o 以降※

- GnuTLS 1.7.4 以降

- ORACLE Java Runtime Environment (JRE)

- 1.7.0 以降

- 1.6.0_17 以降

- 1.5.0_22 以降

- 1.4.2_19 以降

- Mozilla NSS 3.11.10 以降

- Microsoft .NET 3.5 SP1 以降

※ハッシュアルゴリズムのSHA256は、OpenSSL 0.9.8より搭載されておりますが、標準で有効になったのは0.9.8oからです。

注意事項

KingSSLで、発行するSHA-2証明書のハッシュ関数はSHA256です。

ブラウザ(SHA-2)root証明書(R3)

現在以下の環境で対応可能となっております。

ウェブブラウザ (SSL/TLS enabled)

- Microsoft Internet Exprorer 7 以降

- Microsoft Edge

- Google Chrome 1.0 以降

- Mozilla Firefox 3.6.12 以降

- Opera Software Opera 9.5 以降

- Apple Safari 3.2 以降

※Windows Vista 以降、および、Windows Server 2008以降では、マイクロソフト社のサイトよりルート証明書を取得するため、インターネットへの接続が必要になります。

対応ライブラリ

- OpenSSL Project OpenSSL 0.9.8o 以降※

- GnuTLS 1.7.4 以降

- ORACLE Java

- 1.7.0 以降

- 1.6.0_17 以降

- 1.5.0_22 以降

- 1.4.2_19 以降

- Mozilla NSS 3.11.10 以降

- Microsoft .NET 3.5 SP1 以降

※ハッシュアルゴリズムのSHA256は、OpenSSL 0.9.8より搭載されておりますが、標準で有効になったのは0.9.8oからです。

注意事項

KingSSLで、発行するSHA-2証明書のハッシュ関数はSHA256です。

ブラウザ(SHA-384) root証明書(R6)

現在以下の環境で対応可能となっております。

ウェブブラウザ (SSL/TLS enabled)

- Microsoft Internet Exprorer 11 以降(Windows XP XP3以降)

※Internet Explorerのサポートは、2022年6月15日に終了しました。アクセスしたサイトでInternet Explorer 11が必要な場合は、Microsoft EdgeでInternet Explorerモードで再読み込み可能です。 - Google Chrome 1.0 以降

- Mozilla Firefox 63 以降

- Opera Software Opera 28 以降

- Apple Safari 15.0 以降

- Microsoft Edge 88以降

対応ライブラリ

最低限必要なバージョン

- OpenSSL Project OpenSSL 1.1.1s

- GnuTLS 2.99.2

- Oracle JAVA 12.0.1

- Mozilla NSS 3.39

- Microsoft .NET Framework Microsoft .NET Framework 4.6

SSLバージョンやフォーマットなど

SSLバージョン、暗号化強度を教えてください。

SSL暗号化通信の際のSSLのバージョン、暗号強度はWEBサーバとクライアントブラウザの仕様によって決まります。

| SHA-2 | |

| 共通鍵暗号方式 | Webサーバとブラウザの双方に依存しますが、256bitまで対応しています。 |

| 公開鍵暗号方式 | CSRを生成いただく際は、2048bit以上をご指定ください。 ビット数が大きいほど暗号強度が高くなります。 |

| 証明書署名アルゴリズム | SHA-2(SHA256) |

暗号化強度の確認方法

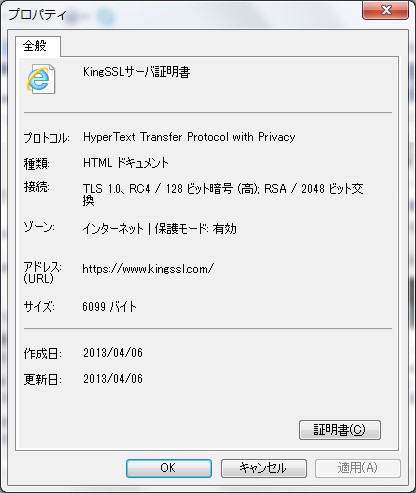

<Internet Explorerの場合>

暗号化されているページを右クリックしプロパティを選択して表示された画面の"接続"の部分で確認することが可能です。

証明書ボタンを押すと、証明書情報が確認できます。

例

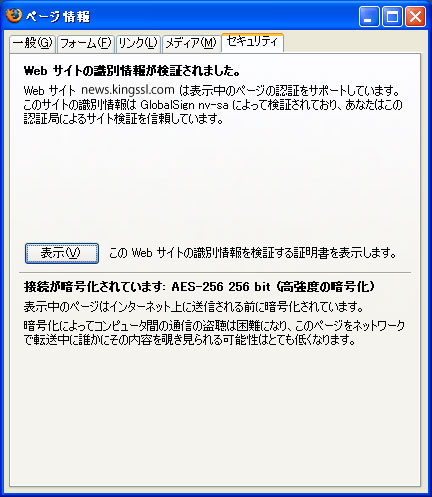

<FireFoxの場合>

ブラウザ右下に表示されている鍵マークを表示すると確認することが可能です。

表示ボタンを押すと、証明書情報が確認できます。

例

X509 V1フォーマットで発行していただくことは可能でしょうか。

KingSSL発行のサーバ証明書は、X.509 V3フォーマット標準でございます。 V1フォーマットには対応しておりません。

SHA-2サーバ証明書の対応について

SHA-2(SHA256) ルート証明書(R1)対応について

対応OS

- Microsoft Windows XP SP3 以降

- Microsoft Windows Server 2003 (SP2 + Hotfix KB2868626) 以降

- Microsoft Windows Phone 7 以降

- Apple Mac OS X 10.5 以降

- Apple iOS 3.0 以降

- Google Android 2.3 以降

- RIM BlackBerry 5.0 以降

対応ウェッブブラウザ

- Microsoft Internet Explorer 6 (Windows XP SP3) 以降

- Microsoft Edge

- Google Chrome 1.0 以降

- Mozilla Firefox 3.02 以降

- SeaMonkey 2 以降

- Netscape Navigator 7.1 以降

- Opera Software Opera 9.5 以降

- Apple Safari 3 (Mac OS X 10.5) 以降

- KDE Konqueror 3.5.6 以降

※Windows Vista 以降、および、Windows Server 2008以降では、マイクロソフト社のサイトよりルート証明書を取得するため、インターネットへの接続が必要になります。

対応サーバ

- Apache httpd OpenSSLが対応していれば利用可能

- Apache Tomcat Javaが対応していれば利用可能

- Microsoft IIS Windowsが対応していれば利用可能

- Microsoft Exchange Server Windowsが対応していれば利用可能

- Oracle Weblogic 10.3.1 以降

- IBM HTTP Server GSKit 7.0.4.14 以降で利用可能

- IBM Domino Server 9.x (Fix Pack) 以降

対応ライブラリ

- OpenSSL Project OpenSSL 0.9.8o 以降※

- GnuTLS 1.7.4 以降

- Oracle JRE 1.7.0 以降、1.6.0_17 以降、1.5.0_22 以降、1.4.2_19以降

- Mozilla NSS 3.11.10 以降

- Microsoft .NET 3.5 SP1 以降

※ハッシュアルゴリズムのSHA256は、OpenSSL 0.9.8より搭載されておりますが、標準で有効になったのは0.9.8oからです。

【参考情報】

- SHA-256 Compatibility

- SHA2 and Windows - Windows PKI blog - Site Home - TechNet Blogs

- OpenSSL: News, ChangeLog

SHA-2(SHA256) ルート証明書(R3)対応について

対応OS

- Microsoft Windows XP SP3 以降

- Microsoft Windows Server 2008以降

- Microsoft Windows Phone 7 以降

- Apple Mac OS X 10.64 以降

- Apple iOS 4.0 以降

- Google Android 2.3 以降

- RIM BlackBerry 5.0 以降

【参考情報】

- SHA-256 Compatibility

- SHA2 and Windows - Windows PKI blog - Site Home - TechNet Blogs

- OpenSSL: News, ChangeLog

対応ウェッブブラウザ

- Microsoft Internet Explorer 6 (Windows XP SP3) 以降

- Microsoft Edge

- Google Chrome 1.0 以降

- Mozilla Firefox 3.6.12 以降

- SeaMonkey 2.0.11 以降

- Opera Software Opera 9.5 以降

- Apple Safari 4.1(Mac OS X 10.6.4) 以降

※Windows Vista 以降、および、Windows Server 2008以降では、マイクロソフト社のサイトよりルート証明書を取得するため、インターネットへの接続が必要になります。

対応サーバ

- Apache httpd OpenSSLが対応していれば利用可能

- Apache Tomcat Javaが対応していれば利用可能

- Microsoft IIS Windowsが対応していれば利用可能

- Microsoft Exchange Server Windowsが対応していれば利用可能

- Oracle Weblogic 10.3.1 以降

- IBM HTTP Server GSKit 7.0.4.14 以降で利用可能

- IBM Domino Server 9.x (Fix Pack) 以降

【参考情報】

- Can IHS use SHA-2 (sha224, sha256, sha384, sha512) digest algorithms?

- IBM Domino サーバー 9.x での SHA-2 サポートについて

対応ライブラリ

- OpenSSL Project OpenSSL 0.9.8o 以降※

- GnuTLS 1.7.4 以降

- Oracle JAVASE17以降

- Oracle J2SE7以降

- Mozilla NSS 3.12.8 以降

- Microsoft .NET 3.5 SP1 以降

※ハッシュアルゴリズムのSHA256は、OpenSSL 0.9.8より搭載されておりますが、標準で有効になったのは0.9.8oからです。

【参考情報】

SHA-384(SHA384) ルート証明書(R6)対応について

対応OS

最低限必要なバージョン

- Microsoft Windows 10 以降

- Microsoft Windows Server 20016 以降

- Apple Mac OS X 12 以降

- Apple iOS 15 以降

- Google Android 10 以降

対応ブラウザ

最低限必要なバージョン

- Microsoft Internet Explorer11 以降

※Internet Explorerのサポートは、2022年6月15日に終了しました。アクセスしたサイトでInternet Explorer 11が必要な場合は、Microsoft EdgeでInternet - Google Chrome 1.0 以降

- Mozilla Firefox 63 以降

- Opera Software Opera 28 以降

- Apple Safari 15 以降

- Microsoft Edge 88 以降

対応サーバ

最低限必要なバージョン

- Apache httpd OpenSSLが対応していれば利用可能

- Apache Tomcat Javaが対応していれば利用可能

- Microsoft IIS Windowsが対応していれば利用可能

- Microsoft Exchange Server Windowsが対応していれば利用可能

- IBM HTTP Server 8.0w

対応ライブラリ

最低限必要なバージョン

- OpenSSL Project OpenSSL 1.1.1s

- GnuTLS 2.99.2

- Oracle JRE 12.0.1

- Mozilla NSS 3.39

- Microsoft .NET Framework Microsoft .NET Framework 4.6

※ハッシュアルゴリズムのSHA256は、OpenSSL 0.9.8より搭載されておりますが、標準で有効になったのは0.9.8oからです。

【参考情報】

- SHA-256 Compatibility

- SHA2 and Windows - Windows PKI blog - Site Home - TechNet Blogs

- OpenSSL: News, ChangeLog

携帯電話の対応状況について

携帯電話に対応していますか。(SHA-2)

※「NTT DoCoMo」「au byKDDI」「SoftBank Mobile」の2010年夏モデルの一部より対応しております。

NTT docomo

CA-01C

F-01B、F-01E、F-01C、F-02B、F-02C、F-02D、F-03B、F-03C、F-04B、F-04C、F-04D、F-05C、F-06B、F-06D、F-07B、F-07C、F-08B、F-09C、F-10B、F-10C、F-11C

L-02B、L-03B、L-03C

N-01B、N-01E、N-01C、N-02B、N-02C、N-02D、N-03B、N-03C、N-03D、N-04B、N-05B、N-05C、N-07B、N-08B、N-01F

P-01B、P-01E、P-01C、P-02B、P-02C、P-03B、P-03C、P-03D、P-04B、P-04C、P-05B、P-05C、P-06B、P-06C、P-07B、P-01F

SH-01C、SH-02B、SH-02C、SH-03B、SH-03D、SH-03E、SH-04B、SH-04C、SH-05B、SH-05C、SH-05D、SH-06C、SH-07B、SH-08C、SH-10C、SH-11C

SH-01A、SH-01B、SH-01C、SH-02A、SH-02B、SH-02C、SH-03A、SH-03B、SH-03D、SH-03E、SH-04A、SH-04B、SH-04C、SH-05A、SH-05B、SH-05C、SH-05D、SH-06A、SH-06B、SH-06C、SH-07A、SH-07B、SH-08A、SH-08B、SH-08C、SH-09B、SH-10C、SH-11C

詳しくはこちらでご確認ください。

au by KDDI

F001

K011、K012

KYY06、KYY08

PT003

詳しくはこちらでご確認ください。

Soft Bank Mobile

001P、002SH、103P、105SH、108SH、109SH、202SH

841N

944SH

301SH、301P

スマートフォン全般

※AndroidでSSLを利用したページにアクセスすると警告が表示される場合。

詳細はこちらをご確認ください。

※スマートフォンについては標準搭載のブラウザを利用した調査に基づき、別途明記されている場合を除き、工場出荷時のOS、ファームウェアにより調査を行っております。

「NTT DoCoMo」「au by KDDI」「SoftBank Mobile」のiOS 4以降・Android 2.3以降のスマートフォンに対応しております。

携帯電話に対応していますか。(SHA-384)

スマートフォン全般

「NTT DoCoMo」「au by KDDI」「SoftBank Mobile」のiOS 15以降・Android 10以降のスマートフォンに対応しております。

携帯電話(フューチャーフォン)

キャリア・機種により異なりますので、各キャリア・各メーカーにお問い合わせください。

AndroidでSSLを利用したページにアクセスすると警告が表示される場合

正しい証明書が設定されているにもかかわらず「セキュリティ警告 このサイトのセキュリティ証明書には問題があります。サイト名と証明書上の名前が一致しません。」というエラーが表示される場合があります。

こちらの警告は、Android OS 2.2 より前のバージョンに存在する脆弱性が原因で表示される場合があります。Android OS 2.2 以降の端末でも警告が表示される状況かご確認ください。

新しいAndroid OS でも警告が表示される場合は、証明書内のコモンネームとサイトURLが一致していないことが原因と考えられます。参照しているURLに間違いがないかご確認ください。

参考URL

Android における SSL 証明書の表示に関する脆弱性